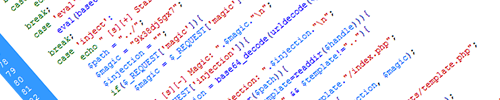

Af en toe gebeurd het nog dat er een server geïnfecteerd raakt en dat de server allerlei nevenactiviteiten vertoond. Vaak komen deze hackers binnen via lekken in php-scripts. De hackers zetten een script aan om zo bijv. andere machines te infecteren, wachtwoorden te verzamelen of andere websites plat halen.

Af en toe gebeurd het nog dat er een server geïnfecteerd raakt en dat de server allerlei nevenactiviteiten vertoond. Vaak komen deze hackers binnen via lekken in php-scripts. De hackers zetten een script aan om zo bijv. andere machines te infecteren, wachtwoorden te verzamelen of andere websites plat halen.

Zo werd ik deze ochtend wakker met een tiental abuse mails in de mailbox. Dus ik log in op die machine die blijkbaar andere machines aan het brute-forcen was (niet technische term: alle user/wachtwoord combinaties proberen op andere servers).

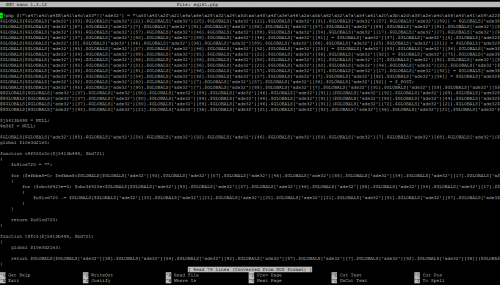

Ik kom er al snel achter dat de hacker via roundcube binnen is gekomen en begin om alle schade ongedaan te maken. Ik stop als eerste het script van de hacker en gooi alle bestanden van hem weg, vervolgens begin ik apache te patchen zodat ik zeker weet dat daar ook geen lek in zat. Terwijl ik dat aan het doen ben ontvang ik het bericht “ha” van een andere ingelogde gebruiker. Blijkt die gebruiker de hacker te zijn die op hetzelfde moment ook nog ingelogd was. En nog geen seconde later verlies ik de connectie met de server (ofwel de hacker had mij eruit gegooid). Opnieuw connecten leverde geen resultaat op.

Dus ik bel de klant op van de server en controleer samen met hem of de backups van afgelopen nacht goed zijn. (zodat ik het systeem kan aanpakken, en in geval dat de hacker iets heeft geïnfecteerd of verwijderd het hele systeem opnieuw kan inrichten).

Maargoed, ik kon nog steeds de server niet in. Dus pakte ik het grover aan en rebooten de server met de APC switch. Door continue de server te pingen kon ik op de eerste seconde inloggen.

Ik moest snel zijn, want ik moest de lek nog dichten. Dus snel het updaten van roundcube aangezet, en voordat dat klaar was, was meneer hacker ook weer ingelogd. Dus ik noteer snel zijn ip en ban hem van de server. Ik dacht, dat is te makkelijk, dus ik maakte mijn borst al nat voor geval de hacker terug zou komen van een ander ip of een botnet zou inzetten. Opeens kreeg ik weer een timeout van de server, en stond verbaasd te kijken want de hacker kon mij er niet uit hebben gegooid omdat ik hem eerder had kunnen blokkeren. Uit ergernis probeer ik op een andere machine van mij in te loggen om vanaf daar naar de server te verbinden. Blijkt die server ook plat. Toen ik google.nl intypte in de browser leek het niet de servers te zijn maar mijn internet verbinding die plat was.

Ik keek in mijn thuis router (DD-WRT) en zag dat ik een flinke inkomende attack binnenkreeg. Ofwel die hacker had in die kleine tijd voordat ik hem geblokkeerd had mijn ip genoteerd en op mijn ip een dos gestart.

Dus ik pakte mijn mobiel (lang leve de internet op de telefoon) en logde via Vodafone dus opnieuw in op die server. Daar bleek alles na mijn blokkade rustig te zijn en heb ik rustig de server verder af kunnen beveiligen. De server nog gecontroleerd op mogelijk backdoors, rootkits en geïnfecteerde bestanden. De server draait inmiddels weer als een zonnetje.

De dos aanval op mijn thuis-internet verbinding hield na 20 min op.

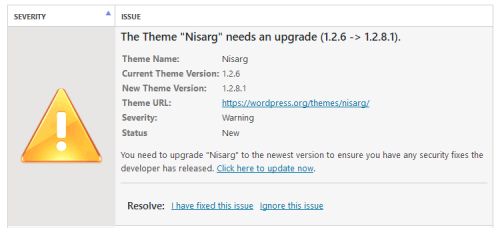

Mijn dank gaat dan ook weer uit voor roundcube, mogen ze daar eens leren veilige code schrijven. (Dit is niet de eerste keer dat de versie van roundcube lek is, zie ook hier). Mocht je nog roundcube versie 0.5 draaien, update hem snel mogelijk naar 0.7! (Geen idee over versie 0.6 een lek bevat, na dit voorval heb ik alle versies geupdate naar 0.7).

Af en toe gebeurd het nog dat er een server geïnfecteerd raakt en dat de server allerlei nevenactiviteiten vertoond. Vaak komen deze hackers binnen via lekken in php-scripts. De hackers zetten een script aan om zo bijv. andere machines te infecteren, wachtwoorden te verzamelen of andere websites plat halen.

Af en toe gebeurd het nog dat er een server geïnfecteerd raakt en dat de server allerlei nevenactiviteiten vertoond. Vaak komen deze hackers binnen via lekken in php-scripts. De hackers zetten een script aan om zo bijv. andere machines te infecteren, wachtwoorden te verzamelen of andere websites plat halen.